Wat is een Supply Chain-aanval?

Ingenieurs hebben hardware wallets ontworpen om de best mogelijke beveiliging te bieden, en in feite zijn bijna alle hardware wallets veilig als mensen ze op de juiste manier gebruiken. Veel technici hebben echter één aanvalspunt achterwege gelaten, en dat is niet verrassend, omdat dit punt zich al voordoet voordat een gebruiker zijn product kan gebruiken.

Vóór een hardware wallet in uw hand komt, hebben veel mensen er misschien vóór u mee gewerkt. Deze mensen kunnen de rederij, de detailhandelaar, de expediteur en nog veel meer zijn. Als iemand van hen een hacker is, kan hij of zij de hardwareportemonnee aanpassen, malware installeren, deze weer in elkaar zetten en naar u verzenden. Deze malware of aanpassing heeft één doel: de cryptovaluta stelen die u in uw nieuwe hardware wallet wilt beveiligen.

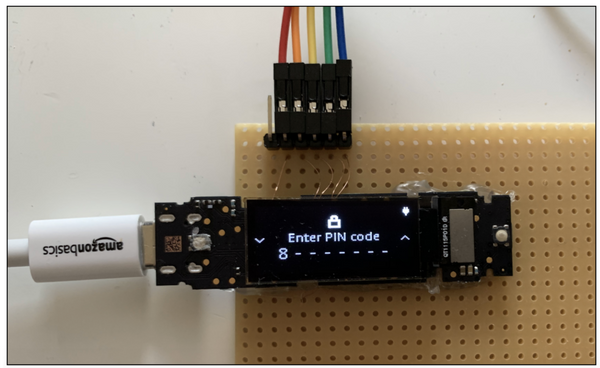

De supply chain-aanval kan met veel hardware wallets gebeuren, zelfs met de meest populaire Ledger X. Uit een onderzoek van Kraken Exchange blijkt dat zelfs de bekende Ledger X kan worden aangepast, zowel hardware als software, in een supply chain-aanval voordat deze de hand van de klant bereikt.

Als u geïnteresseerd bent in het onderzoek, kunt u het hier lezen: https://blog.kraken.com/post/5590/kraken-security-labs-supply-chain-attacks-against-ledger-nano-x/

Aanvallen op de toeleveringsketen voorkomen met anti-manipulatie en anti-demontage

Een effectieve manier om een supply chain-aanval te voorkomen is door hackers de toegang tot de software en de hardware te ontzeggen. De anti-manipulatie- en anti-demontagefuncties van de ELLIPAL Titan Cold Wallet zijn een uitstekend voorbeeld van hoe een eenvoudig ontwerp zeer effectief kan zijn tegen supply chain-aanvallen en fysieke aanvallen in het algemeen. (Ten eerste moet worden vermeld dat de ELLIPAL Titan geen verbindingspoorten heeft. Om malware te installeren, moeten hackers een manier vinden om in de hardware van de portemonnee te komen en het hele systeem aan te passen.)

De Anti-Tamper functie beschrijft het mechanisme van de ELLIPAL Titan dat automatisch de gegevens van het apparaat verwijdert in geval van een inbreuk waardoor het apparaat onbruikbaar wordt. Als een supply chain-hacker de portemonnee probeert open te breken om toegang te krijgen tot de hardware, wordt deze inbreuk gedetecteerd en wordt het apparaat onbruikbaar; de hacker zal het dus niet aan u doorgeven, of als hij dat wel zou doen, zou u gewoon een kapot apparaat krijgen. Deze functie is ook handig als uw ELLIPAL Titan wordt gestolen. Je kunt er gerust op zijn dat de hackers niet in staat zullen zijn om in te breken en op een of andere manier je privésleutels te achterhalen.

Een andere functie is de Anti-Demontage functie. Deze functie beschrijft het vermogen van de ELLIPAL Titan om weerstand te bieden tegen het openbreken door hackers. De ELLIPAL Titan bestaat uit 1 massief stuk metaal en het scherm is stevig afgedicht met een IP65-geclassificeerde stof- en vloeistofdichte afdichting. Zelfs als hackers het apparaat met succes hebben opengebroken, zullen er zichtbare littekens op het apparaat achterblijven. Daarom hebben hackers geen andere keuze dan u een apparaat vol krassen en barsten door te geven dat u uiteraard niet zult gebruiken.

Bescherm uzelf tegen Supply Chain-aanvallen

Supply Chain-aanval is een van de meest voorkomende aanvallen op een hardware wallet. Dit komt omdat dit hoogstwaarschijnlijk de enige keer is dat hackers toegang kunnen krijgen tot uw nieuwe hardware wallet zonder dat u het weet, en u hierdoor gemakkelijk overrompeld kunt worden. Voor hardware wallets die geen Anti-Tamper- en Anti-Disassembly-functies hebben, zoals de ELLIPAL Titan-wallet, moeten gebruikers mogelijk extra aandacht besteden aan het detecteren van onregelmatigheden of sporen van hacking met hun nieuwe hardware wallet, zowel in de software als in de hardware.